Mehrere VLANs mit einem Netzwerkadapter auf der Synology

Manchmal benötigt man mehrere Netzwerke auf der Synology NAS. Bei einer Netzwerkkarte kann man dieses, wenn es die Netzwerkkomponenten wie z.B. Router und Switches zulassen mit VLANs abbilden.

Bei mir läuft auf der Synolgy NAS 216+II im Docker Container die IOT Anwendung ioBroker um meine Smarthomegeräte zu steuern. Alle Smarthomegeräte im LAN und WLAN sollen in einem extra Netzwerk ohne Zugriff auf das Heimnetzwerk und Internet sein.

Aus diesem Grund benötige ich 2 von einander getrennte Netzwerke. Eines für mein Heimnetzwerk mit Zugriff auf das Internet, Drucker, heimische PCs usw. Und ein Netzwerk für die Geräte ohne Zugriff auf die heimischen PCs und Internet. Da ich keine 2 Netzwerkanschlüsse habe, wird dieses über VLANs wie folgt abgebildet:

| Netwerk | VLAN | Aufgabe |

|---|---|---|

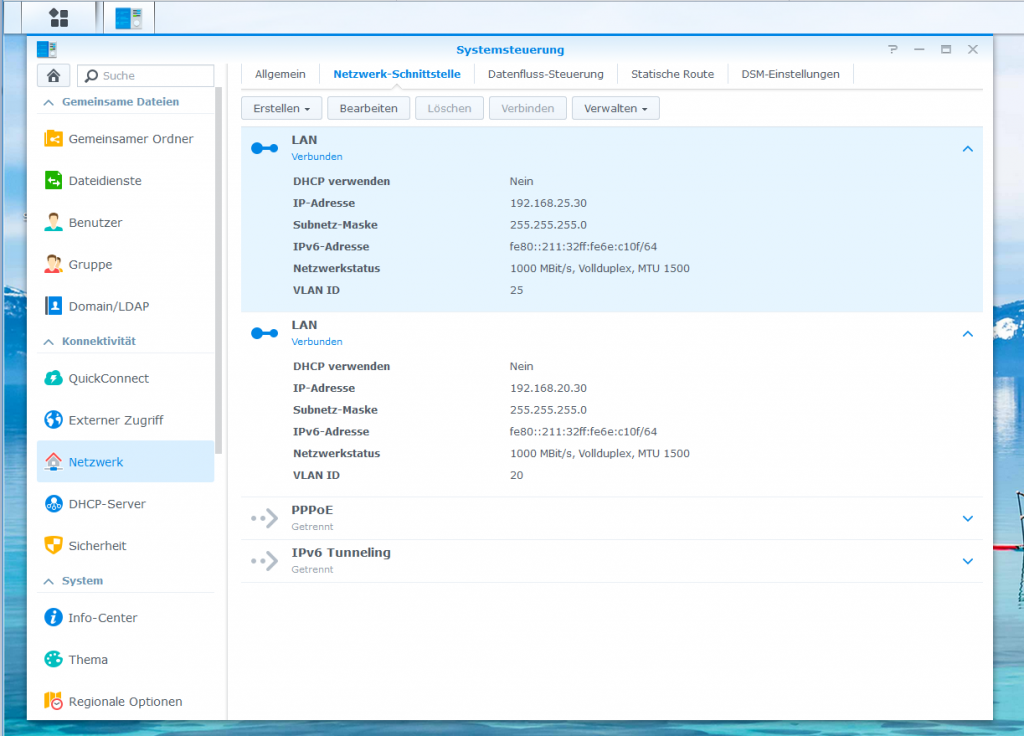

| 192.168.20.0/24 | VLAN 20 | Heimnetzwerk mit Zugriff auf das Internet und die heimischen PCs und mit Verbindung zum Smarthomenetzwerk (VLAN 25) |

| 192.168.25.0/24 | VLAN 25 | Netzwerk mit den Smarthomegeräten ohne Internetzugriff und ohne Verbindung zum Homenetzwerk (VLAN 20) |

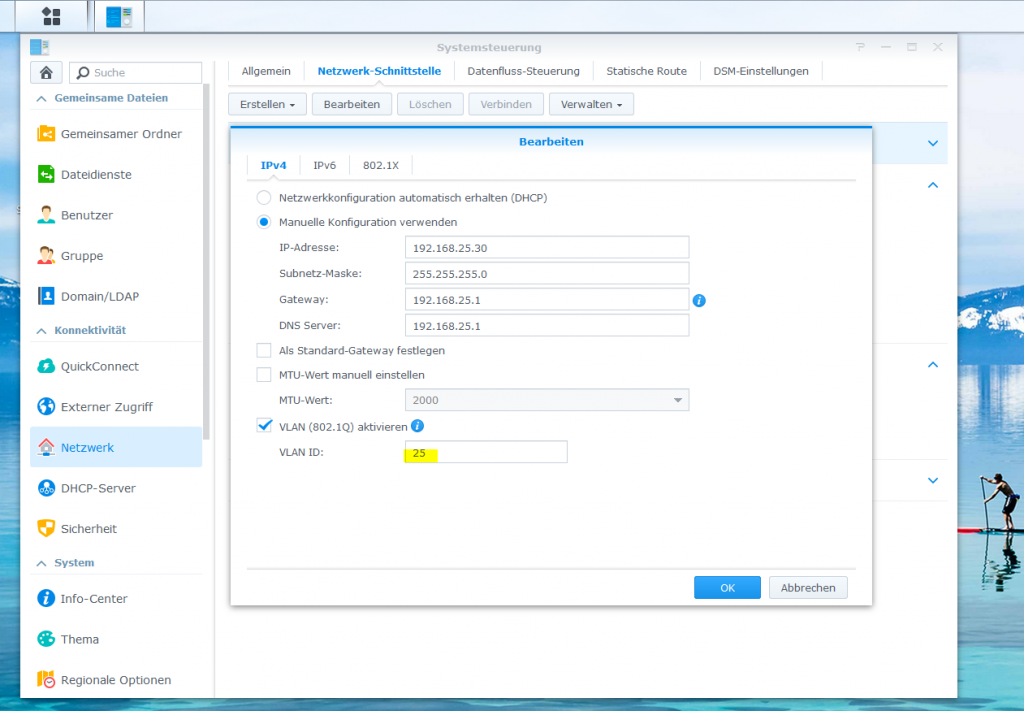

Leider kann man auf der Synology NAS mit einer Netzwerkkarte genau ein VLAN über die Oberfläche einrichten. Dieses ist als erstes zu tun. Dafür in der Systemsteuerung der Punkt Netzwerk aufzurufen. Dort auf den Reiter „Netzwerk-Schnittstelle“ auswählen. Hier LAN anklicken und auf bearbeiten gehen. Jetzt das VLAN aktivieren und das VLAN eingeben.

Damit ist das VLAN 20 eingerichtet. Vergesse vorher nicht den Port der NAS an dem Switch auf VLAN 20 tagged zu stellen. Sonst kannst Du die Synology NAS nicht mehr erreichen.

Nun musst Du Dich per ssh oder telnet auf der Synology NAS anmelden. Wechsele in das Verzeichnis /etc/sysconfig/network-scripts und kopiere die Konfiguration des VLAN 20 welches Du über die Synology Oberfläche angelegt hast für das VLAN 25.

cd /etc/sysconfig/network-scripts

sudo cp ifcfg-eth0.20 ifcfg-eth0.25Im nächsten Schritt musst Du die Netzwerkadressen und Devices des eben kopierten Interfaces ifcfg-eth0.25 ändern.

# Geänderte ifcfg-eth0.25

DEVICE=eth0.25

VLAN_ROW_DEVICE=eth0

VLAN_ID=25

ONBOOT=yes

BOOTPROTO=static

IPADDR=192.168.25.30

NETMASK=255.255.255.0Entweder Du startest die NAS neu oder die Netzwerk Services mit sudo /etc/rc.network restart

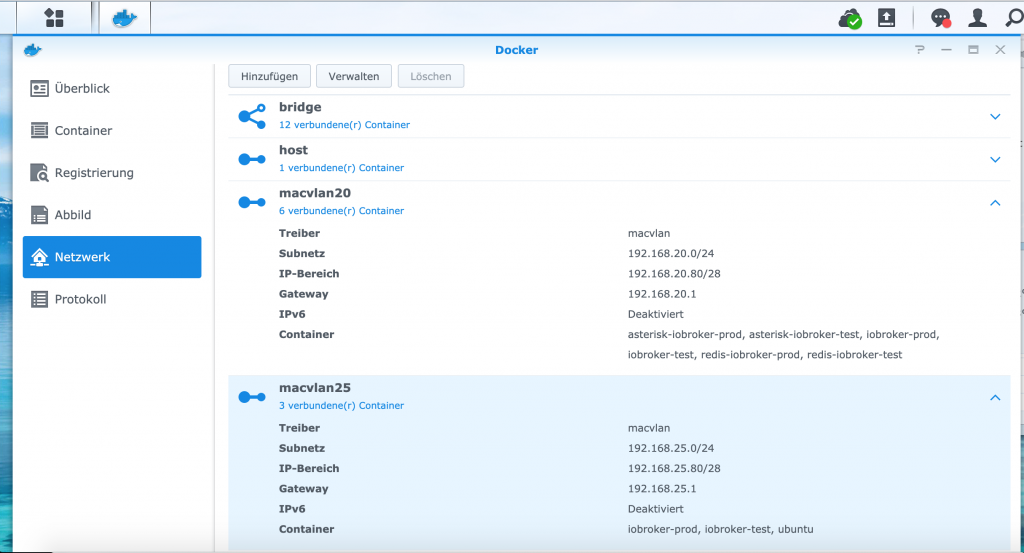

Wer wie ich noch für die eingerichteten VLANs die MACVLANs für die Docker Container erstellen möchte, muss folgendes tun:

# MACVLAN für VLAN 20 - IP Adresse 192.168.20.80/32

ip link del mac20

ip link add mac20 link eth0.20 type macvlan mode bridge

ip addr add 192.168.20.80/32 dev mac20

ip link set mac20 up

ip route add 192.168.20.80/28 dev mac20

# MACVLAN für VLAN 25 - IP Adresse 192.168.25.80/32

ip link del mac25

ip link add mac25 link eth0.25 type macvlan mode bridge

ip addr add 192.168.25.80/32 dev mac25

ip link set mac25 up

ip route add 192.168.25.80/28 dev mac25

# Anlage MACVLAN 20 für Docker Container für Netz 192.168.20.80/28

docker network create -d macvlan --subnet=192.168.20.0/24 --gateway=192.168.20.1 --ip-range=192.168.20.80/28 --aux-address 'host=192.168.20.80' -o parent=eth0.20 macvlan20

# Anlage MACVLAN 25 für Docker Container für Netz 192.168.25.80/28

docker network create -d macvlan --subnet=192.168.25.0/24 --gateway=192.168.25.1 --ip-range=192.168.25.80/28 --aux-address 'host=192.168.25.80' -o parent=eth0.25 macvlan25

Mehr zu MACVLANs den findet Du hier. Das Thema ist nicht ganz einfach!

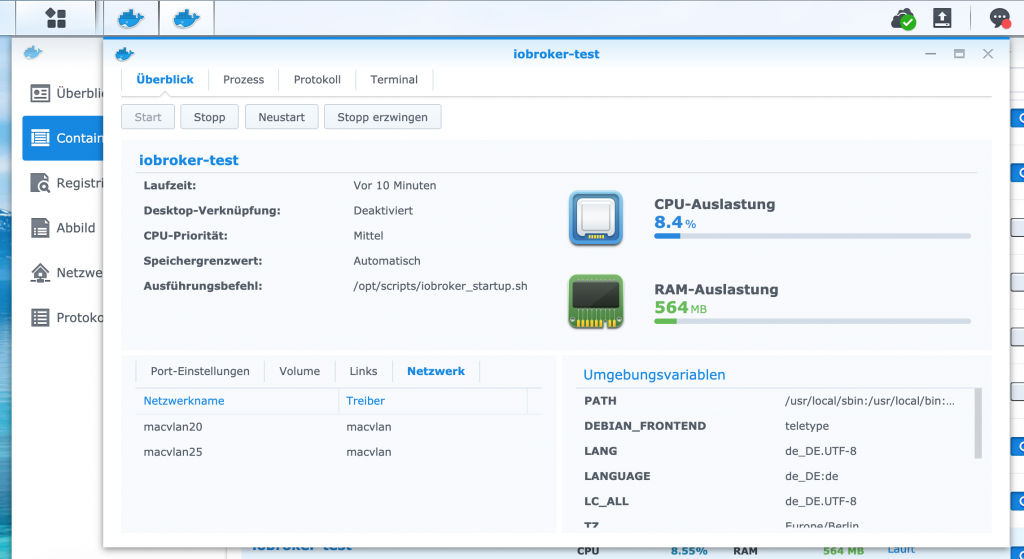

Damit sind die MACVLANs für beide VLANs eingerichtet und können im Docker verwendet werden. Der ioBroker Docker Container hat bei mir 2 MACVLANs. Die Sonoff, Shelly, Yelight, Xiaomi, … Adapter horchen im 192.168.25.0 Netz. Die ioBroker Web und Admin Oberfläche sind nur im 192.168.20.0 erreichbar aber nicht im 192.168.25.0 Netz.